Bu məqaləmizdə Hyper V –nin giriş bölmələrinə göz atacağıq.

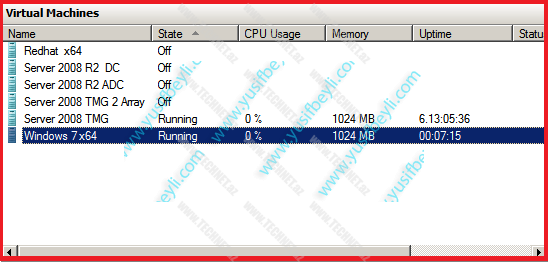

Virtual Machines – Hyper V üzərində çalışan ƏS (OS) –ləri bu bölmədə yerləşir.

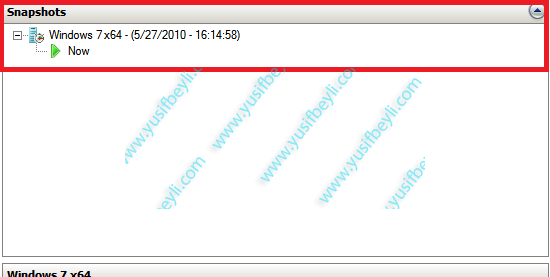

Snapsohts – Hyper V üzərində çalışan ƏS (OS)-lərinin Snapsohtları bu bölmədə yerləşir.

Snapsoht nədir – Bəzən serverlər üzərində hər hansı bir dəyişiklik etmək məcburiyyətində qalırıq.

Hər hansı bir proqram təminatını yüklədiyimiz vaxt və yaxud yeniləmələr (update) zamanı, sürücülərin yenilənməsi zamanı bəzi çətinliklərlə üzləşməli oluruq.Bu çətinlikləri aradan qaldırmaq üçün Snapsohtdan istifadə edə bilərik.Sistem üzərində dəyişiklik etmədən öncə sistemin Snapsohtunu alaraq, bir problemlə üzləşdiyimz an sistemin normal çalışdığı vaxta qısa zaman ərzində geri dönə bilərik. Şəkildə Windows 7 –nin bir Snapsohtunu görürük.

Hyper V üzərində çalışan ƏS (OS)-lərinin yaradılma tarixini ,heartbeat dəyərlərini, ram həcmi kimi məlumatları aşağıda qeyd etdyimiz bölmədən əldə edə bilərik.

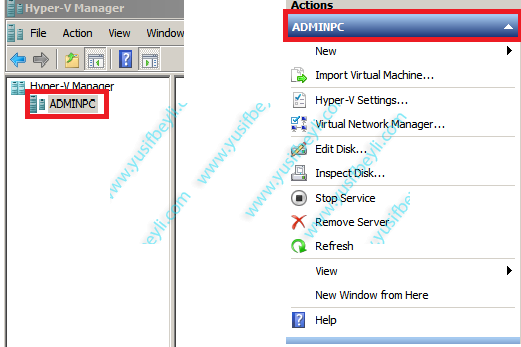

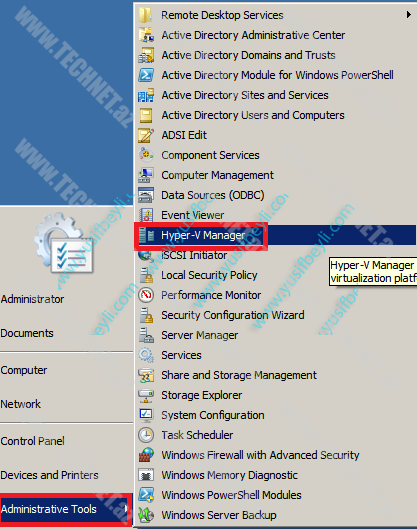

Hyper V üzərindən Server adını seçdikdən sonra sağ tərəfdə bəzi bölmələr aktivləşəcəkdir. Bu bölmələrə qısa nəzər salaq.

• New – Yeni Virtual maşın əlavə edirik.

• Import Virtual Machine – Əvvəlcədən yaratdığımız virtual maşını əlavə edirik.

• Hyper V Settings – Hyper V üzərində dəyişikliklər edirik.

• Virtual Network Manager – Virtual Şəbəkə üzərində dəyişikliklər edirik.

• Edit Disk – Diskləri idarə edəcəyimiz bölmə.

• Inspect Disk– Disk üzərindəki porblemləri yoxlayırıq.

• Stop Service– Hyper V xidmətini dayandırırıq.Lazımsız yerə istifadə etməyin.

• Remove Server – Hyper V üzərindəki Server siyahısını silə bilərik.

• Refresh – Yeniləmək.

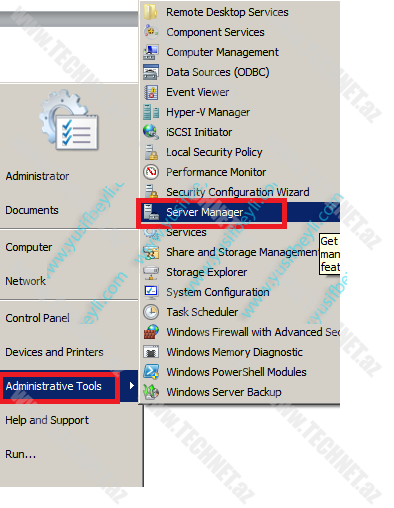

Bu bölmədə isə seçdiyimiz Virtual Maşına aid bəzi bölmələri görürük.

• Connect – Virtual maşına bağlanmaq üçün istifadə edirik.

• Settings – Virtual maşın üzərində dəyişikliklər edirik.

• Turn off – Virtual maşını qeyri normal söndürür.

• Shut Down – Virtual maşını normal söndürür.

• Save – Virtual maşını yaddaş moduna keçirir.

• Pause – Virtual maşını müvvəqəti olaraq dayandırır.

• Reset – Virtual maşını yenidən başladır.

• Snapshot– Virtual maşının snapshotunu alır.

• Revert– Virtual maşını ən son alınmış snapshotuna geri döndərir.

• Rename – Virtual maşının Hyper V üzərindəki adını dəyişir.

Beşinci məqaləmizin sonuna gəlmiş olduq. İnanıram ki hər kəs üçün yararlı bir məqalə olmuşdur. Başqa bir məqalədə görüşmək diləyilə.

İT sahəsindəki suallarınız üçün www.ITBilikBazasi.net forumundan yararlana bilərsiniz.

Elgüc Yusifbəyli

_____________

MCT

Yusifbəyli "Bilik Bazası" Öyrən, Öyrət, Gələcəyini Birlikdə Qur

Yusifbəyli "Bilik Bazası" Öyrən, Öyrət, Gələcəyini Birlikdə Qur

Təşəkkür edirəm Elgüc qardaş.

Doğrudan da Gələcək İT Virtualizasiyanın üstündə qurulacaq.

Bir neçə nyuansa toxunmaq istərdim.

Bu tipli Virtualizasiya tətbiq olunduğu OS-da hər hansı attack-ın təsirinin qarşının alınmasında kömək edirmi?

Məsələn Sandbox(pesocnica) adlanan Opensource proqram təminatı mövcuddur.Drayver səviyyəsində işləyir.Digərləri də mövcuddur Məsələn Checkpoint şirkəti istehsalı olan proqram təminatı,Comodo Firewall-da mövcuddur həmçinin,Kaspersky AV Internet Security Suite-də və s.

Sırf bütün sistemi deyil müəyyən user defined applicationları virtualizasiya etməyə imkan verir mənim sadaladıqlarım.

Xüsusən brauzerləri.O da təsadüfi deyil.Ən çox hal hazırda brauzerlər attacklara(drive by download,buffer overflow,remote code execution və s.) məruz qalır ki virtualizasiyanı sandbox vasitəsilə həyata keçirməklə attack olduğu tədqirdə belə sistemə toxuna bilmir(Memory-yə Regeditə və s.)Yəni sırf virtual olaraq proses execute olunur.

Məsələn MS-in Application Virtualization texnologiyası mövcuddur.O bu task üçün nəzərdə tutulub.

http://technet.microsoft.com/en-us/appvirtualization/cc721196.aspx

Microsoftun Windows Server 2008 Hyper-V proqram təminatı bu kimi funksiya özündə daşıyırmı?

Öncədən Minnətdaram.

Hörmətlə.

Salam Dost.Burda olmadigim görə sualina gec cavab verdim, uzurlu hesab et.

Virtuallaşdırma yeni sahə olduğu üçün hazirda inkşaf mərhələsindədir.Qarşıdakı 4-5 il ərzində bir çox yeniliklərlə qarşılaşmalı olacağıq.Təhlükəsizlik məsələsi bizi hər zaman düşündürüb. Application səviyyəsində virtuallaşdırma demək olar ki, bəzi proqramları virtuallaşıdırır.Amma Hyper – V və yaxud ESX butun sistemi virtual dunyaya daşıyir.Səkillərə baxsaq fiziki və virtual sturkutur ayiran layeri görəcəyik.

http://www.yusifbeyli.com/wp-content/uploads/2010/04/hyperv-arch.png

http://www.yusifbeyli.com/wp-content/uploads/2010/04/vmwareesxarchitecture.png

Siz dediklərinizdə həqiqət var.Amma burda maraqlı məqam odur ki Hyper – V və yaxud ESX üzərində çalışan ƏS atacklara qarşı həmişə açıqdır.

Misal tutaq ki Linux və yaxud Windows -da yeni bir bug tapıldı.Əgər bu açıqdan yararlana biliriksə demək ki, həm virtual üzərində həmdə fiziki avadanliq üzərində atackı həyata keçirmək mümkündür.Sizin dedyiniz proqramlar demək olar ki , hazırda həm fiziki həmdə virtal maşınları qoruya bilir.Əslində burda əsas məsələ Virtuallaşdırma xidməti göstərən məhsullarda açığın olub olmamasıdır.

Aşağıda qeyd etdyim keçid vasitəsilə sizə aydın olacaqdır ki host üzərində kod çalışdırmaq imkanı var.Bu açıq Vmware üzərində qeydə alınmışdır.

Provides administrator access, Allows complete confidentiality, integrity, and availability violation; Allows unauthorized disclosure of information; Allows disruption of service.

http://web.nvd.nist.gov/view/vuln/detail?vulnId=CVE-2009-1244

Hazırda Hyper V və Vmwaredə demək olar ki ciddi açıq qeydə alınmayıb.Hər iki məhsul öz səviyyəsində təhlükəsizliyini təmin edir.Amma yenədə gələck hər şeyi bizə izah edəckdir.

Uğurlar